Le web, tout le monde connait. C’est la toile de sites web qui est accessible à qui veut et qui est référencée par des moteurs de recherche.

Tu tapes tes mots clés sur Google et tu obtiens les sites web qui correspondent à la requête.

Le Deep web, le web profond c’est plus vaste. C’est la partie sous l’eau de l’iceberg, c’est la partie qui n’est pas référencée, que les moteurs de recherche ne connaissent pas. (comme ce site !) C’est aussi les Intranet d’entreprises.

Le Dark web est la face sombre du web. Comme tout ce qui est caché, c’est source de fantasme. Il a y sur le dark web des activités tout à fait légales et louable. Mais aussi une face sombre d’activités illégales qui donc se cachent.

Nous allons voir ici un aperçu du Dark Web, ceci afin de se faire une idée de la réalité de ce lieu, hors des fantasmes.

Cette connaissance peut vous être utile en tant que gestionnaire de réseau informatique.

Routage onion sur le réseau TOR

Pour le grand public, il y a des termes qui se confondent, alors soyons précis. Voici une métaphore.

Internet, c’est l’autoroute qui permet de transmettre des paquets d’information.

Le web, c’est un service sur internet. C’est la maison qui est accessible via l’autoroute.

Le protocole utilisé sur Internet, c’est TCP-IP.

Le web, c’est un contenu au format HTML qui est téléchargé via le protocole HTTP à l’aide d’un navigateur web.

Pour accéder au Dark Web le plus courant, on va utiliser le protocole routage onion par dessus le réseau TOR.

Donc au dessus de l’autoroute qu’est Internet on va ajouter une couche d’anonymisation.

Voici la brochure pdf d’explications de ce réseau TOR et ses avantages..

Pour utiliser le réseau TOR il est nécessaire d’utiliser un navigateur web spécifique. C’est le cas par exemple de TOR Browser.

Le navigateur Brave inclus lui aussi une option pour utiliser TOR.

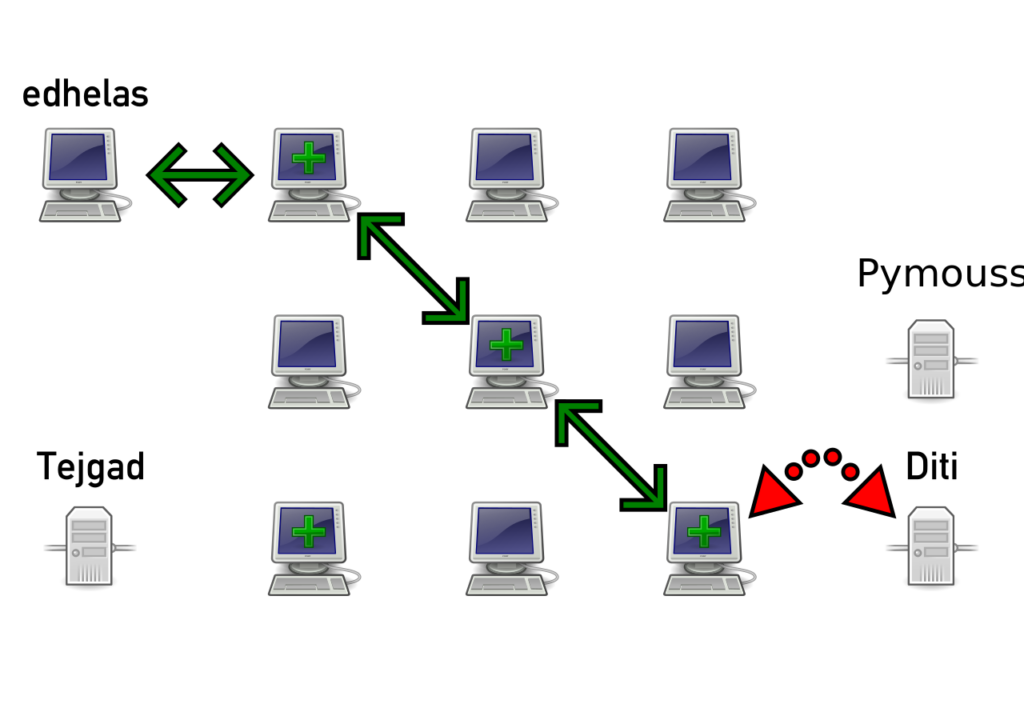

Le routage en oignons est basé sur le principe d’un réseau de noeuds qui servent d’intermédiaires. Chaque noeud ne connait que la source précédente et le destinataire suivant. Ainsi le serveur final ne peut pas connaitre l’identité de la source originale. (contrairement à la visite classique d’un site web)

Il y a environ 8000 noeuds TOR qui font tourner le réseau. N’importe qui peut installer un noeud TOR et participer à étendre le réseau et favoriser la navigation anonyme sur le web.

Il est ainsi possible de naviguer de façon tout à fait conventionnelle via TOR en garantissant son anonymat. On peut ainsi masquer sa géolocalisation, ou mieux choisir son pays de sortie. Ce qui rend obsolète tout ces VPN qui font de la pub chez de nombreux youtubeurs !

Les communications entre les noeuds sont chiffrées en plusieurs couches, d’où le nom du routage en oignons et ses couches successives.

Attention au noeud de sortie du réseau. La communication entre celui-ci et le serveur web de destination n’est pas chiffrée !

Services cachés – rendez-vous TOR

Jusqu’ici on a ajouté une couche d’anonymisation, mais on a encore pas mis les pieds dans un monde différent du web conventionnel.

Nous allons maintenant étudier la notion de rendez-vous dans un réseau TOR.

Il est possible de créer un service qui n’est accessible que via un noeud en interne du réseau TOR, c’est un point de rendez-vous.

Pour accéder à un service caché – un serveur web par exemple – le système d’url basée sur des noms de domaines et adresse IP ne fonctionne plus. Il y a un nouveau type d’adresse qui est utilisé.

Il s’agit d’une adresse formée de 32 caractères imprimables encodée au format base32. (il s’agit en fait d’un hash d’une clé publique utilisée pour identifier le service caché)

voici par exemple l’adresse .onion de facebook:

facebookwkhpilnemxj7asaniu7vnjjbiltxjqhye3mhbshg7kx5tfyd.onion

(mais qui veut aller de façon anonyme dévoiler toute sa vie privée sur facebook ??? )

Une des utilisation grandissante du réseau TOR est l’installation de noeuds bitcoin dont la géolocalisation est inconnue. Près de 2/3 des 17000 noeuds bitcoin présents en octobre 2023 le sont derrière une adresse en .onion.

C’est surtout depuis que la Chine a interdit les cryptomonnaies en 2021 que les mineurs de bitcoin chinois se cachent.

Donc on voit ici que l’on est à la frontière entre le légal et l’illégal. Tourner un noeud bitcoin est tout à fait légal dans la plupart des pays du monde.

Entrée dans les méandres du Dark Web

C’est ici que l’on va entrer dans la zone grise du Dark Web.

Donc ici il est temps de préciser que chacun est totalement responsable de ses actes !

Le but de ce cours est de monter un aperçu des possibilités techniques du réseau TOR, de montrer certaines utilisations faites sur le Dark web, mais en aucun cas nous vous incitons à utiliser des services illégaux !

L’entrée sur le Dark web se fait régulièrement via le Hidden Wiki, un annuaire de sites. Il existe une version avec une url standard: thehiddenwiki.org (et en fait il y a plein de wiki différents qui se prétendent « THE » hiddent wiki)

http://zqktlwiuavvvqqt4ybvgvi7tyo4hjl5xgfuvpdf6otjiycgwqbym2qad.onion

.. et là c’est le drame. Il n’y a aucune confiance à avoir en rien. Il y a énormément de faux sites sur le dark web qui sont juste là pour piquer du fric à des gens qui ne viendrons pas réclamer !!

Du coup on peut trouver des annuaires qui tentent d’indiquer la réputation des services du dark web. Voici HST:

http://q3o3hdjbf6vwxdnpskyhxw7w7rnmnfhz2szbuala4q24x6csbp7adiad.onion/

Il existe aussi des moteurs de recherches, mais c’est plus limité que google ou duckduck go (ce dernier étant le moteur de recherche par défaut de tor browser)

Torch:

http://xmh57jrknzkhv6y3ls3ubitzfqnkrwxhopf5aygthi7d6rplyvk3noyd.onion

Ahamia: http://juhanurmihxlp77nkq76byazcldy2hlmovfu2epvl5ankdibsot4csyd.onion

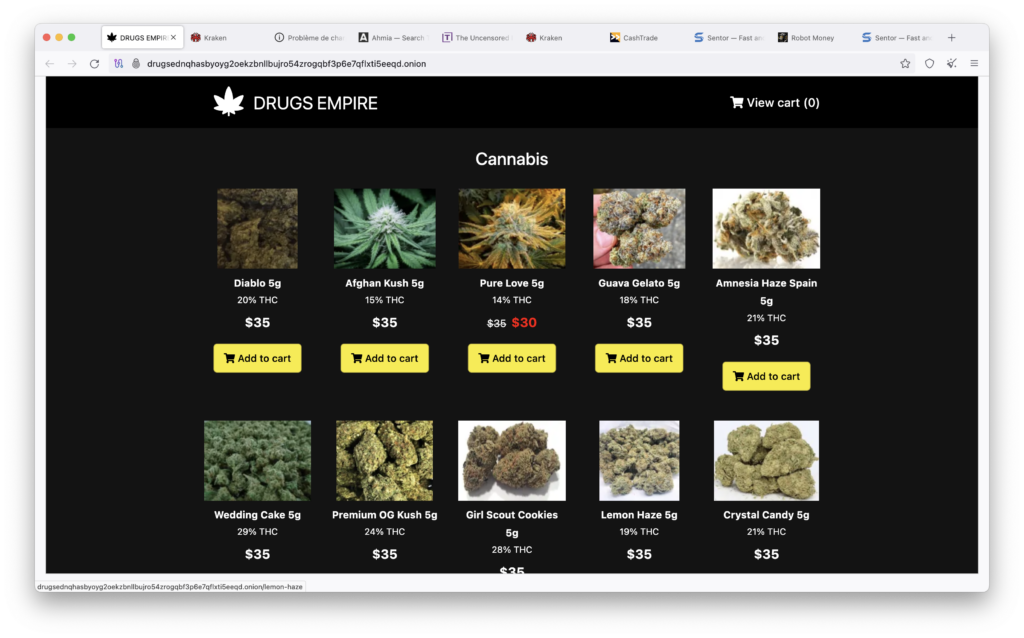

Les services les plus courants sont ceux pour vendre de la drogue, des fausses pièces d’identité, des cartes de crédits bidouillées, des services de piratages…. (on peut engager Vladimir…)

Parfois il y a des énormes places de marché qui se sont crées, c’est l’exemple de Silk Road, qui a été fermé en 2013 par le FBI.

Les payements se font souvent via les cryptomonnaies, comme Bitcoin ou Monero.

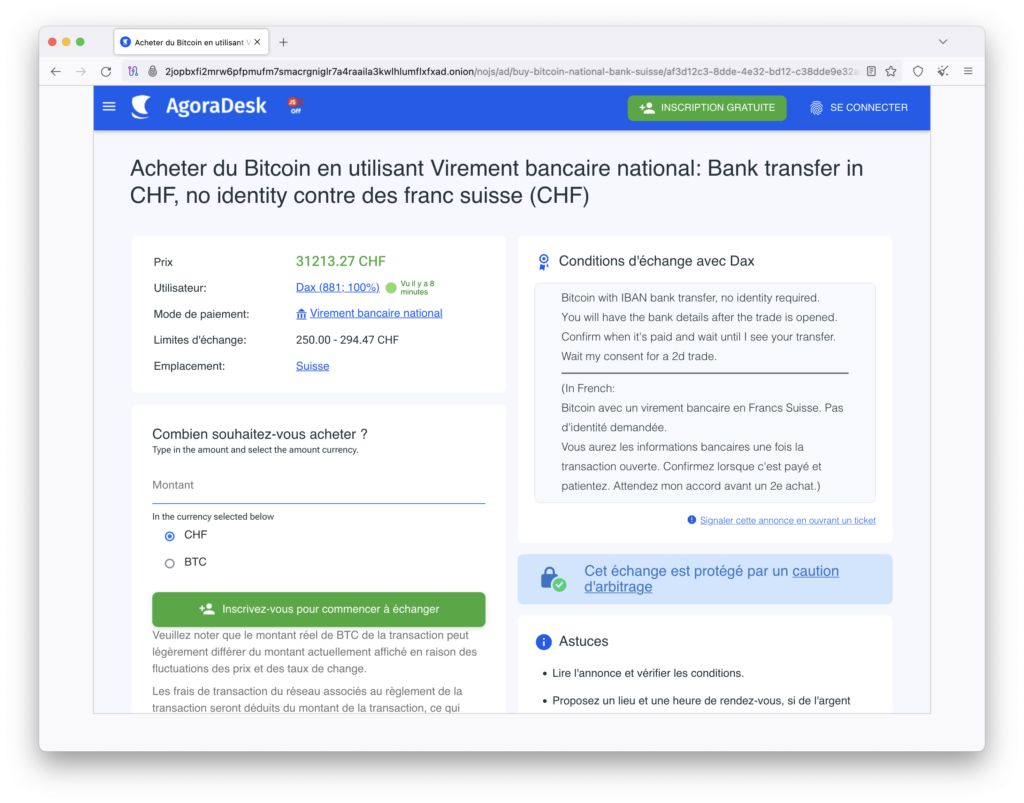

Du coup il y a aussi des services pour acheter des cryptomonnaies. AgoraDesk est un service de place de marché pour acheter ou vendre des cryptomonnaies entre particuliers…

Il y a un service de protection de l’acheteur, AgoraDesk sert de tiers de confiance entre les deux parties. Ainsi pas d’arnaque possible. C’est là que l’on voit la créativité qui est mise en place quand aucune confiance n’est présente.

Ensuite il faut avoir confiance en la plateforme de place de marché ! .. et c’est pas toujours facile. Avec AgoraDesk le service semble sérieux. Ils ont un nom de domaine: agoradesk.com et une plateforme moderne.

Mais il existe d’autres plateforme uniquement en services caché qui ne me donne aucune confiance.

L’usage d’un intermédiaire de confiance dans une transaction entre deux parties s’appelle un « dépôt fiduciaire« .

En anglais, ce type de tiers de confiance s’appelle un « escrow« .

Je sais pas mais moi j’ai un peu de peine à laisser mon argent à un escroc !! :-p

Pour se faire connaitre, les sites du dark web font souvent de la pub sur des annuaires. Il y a un petit coté web des années 1990 avec ces gif animé partout !

Ransomware et données personnelles

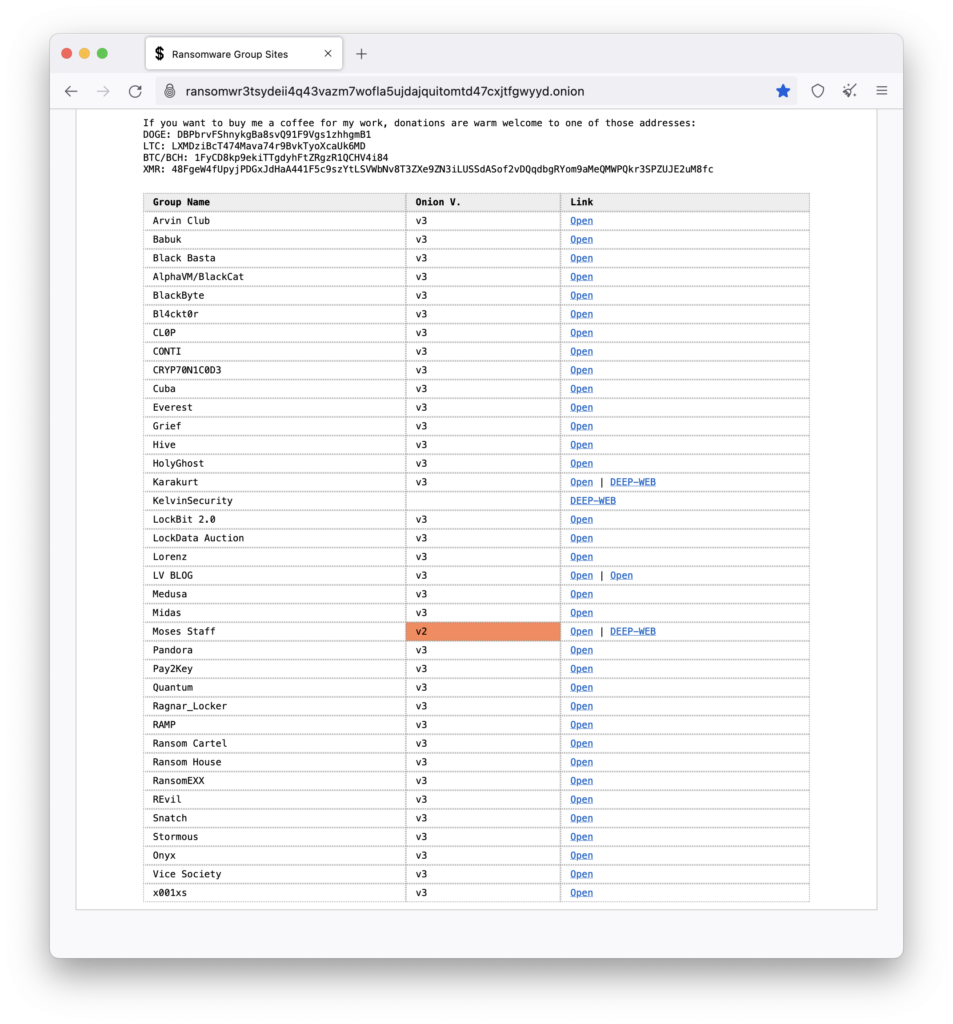

De plus en plus souvent on trouves des données personnelles en « libre accès », souvent suite à un non paiement d’une rançon.

Il y a ainsi plusieurs groupes qui prennent en otage des données piratées et menacent de les rendre publiques si une rançon n’est pas payée.

Il y a des cagnottes en lignes, et là c’est justement sur le dark web que tout se négocie.

Un des cryptolocker les plus connus est LockBit, ce groupe a même fait une campagne de pub tout à fait particulière en offrant 1000$ à toute personne qui se fait tatouer leur logo !!!

Ce groupe a notamment piraté l’Université de Neuchâtel, et des cabinets médicaux de la région en début de l’année 2022.

Plusieurs commune de Suisse ont aussi été piratées, par exemple les communes de Rolles et de Montreux.

De nombreux autres sites ont vu leur données publiées par Lockbit…

De nombreuses autres entreprises sont en cours de piratage….

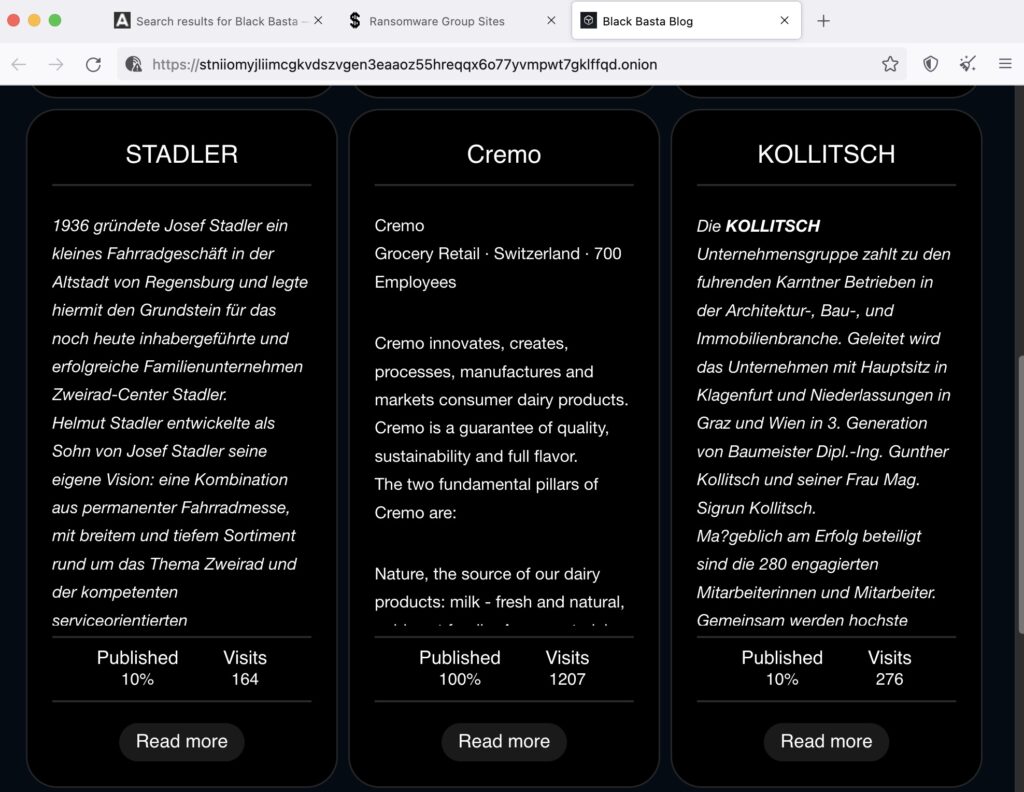

Parfois ce n’est pas celui qui est piraté qui en fait les frais…. exemple des produits laitiers

En avril 2022, les Laiteries Réunies de Genève se font pirater. Un grand nombre de données sont publiées sur le dark web.

C’est le point de départ d’une publication des prix et des marges qui sont faites par les grands distributeurs de suisse romande.

Plusieurs articles de journaux révèlent les marges énormes que Coop et Migros se font sur les produits laitiers. Un questionnement se fait sur la politique des distributeurs de mettre la pression sur les producteurs alors qu’ils ont de grosses marges. Car finalement le prix du lait ne permet pas de vivre.

Donc le lait est subventionné par la confédération. Donc finalement c’est le contribuable qui finance les marges énormes de Coop et Migros sur les produits laitiers ! A méditer !

Dans la même période, une autre crémerie s’est fait piratée. Il s’agit de Cremo….

Certains cherchent à avoir le beurre et l’argent du beurre ?

Données piratées sur facebook

Mais parfois aussi il s’agit de données piratées sur facebook:

http://4wbwa6vcpvcr3vvf4qkhppgy56urmjcj2vagu2iqgp3z656xcmfdbiqd.onion

ou sur instagram:

http://breachdbsztfykg2fdaq2gnqnxfsbj5d35byz3yzj73hazydk4vq72qd.onion/LeakedPass

Service de e-mail anonyme

Le célèbre protonmail a aussi son adresse .onion:

https://protonmailrmez3lotccipshtkleegetolb73fuirgj7r4o4vfu7ozyd.onion/

Aussi Riseup connu de longue date:

http://vww6ybal4bd7szmgncyruucpgfkqahzddi37ktceo3ah7ngmcopnpyyd.onion/

Des services moins connus… donc attention !

Elude:

http://eludemailxhnqzfmxehy3bk5guyhlxbunfyhkcksv4gvx6d3wcf6smad.onion/

Mail2Tor:

http://mail2torjgmxgexntbrmhvgluavhj7ouul5yar6ylbvjkxwqf6ixkwyd.onion/

Sonar la messagerie privée…

http://sonarmsng5vzwqezlvtu2iiwwdn3dxkhotftikhowpfjuzg7p3ca5eid.onion/

Il existe aussi des applications de messageries instantanées qui passe par le réseau TOR pour le routage. On a par exemple l’application Ricochet Refresh.

Lockbit utilise le protocole de messagerie décentralisé Tox pour ses communication.

Blogs – Média

- Tech Learning Collective

- Propublica – Investigative Journalism in the Public Interest

- Blog technique de Stéphane Bortzmeyer avec des RFC en français…

- Free Software Foundation

- Blog 0ut3rSpace

- Decentralized Net

- wiki des psychonautes … du même genre que naturella

Paste – Bin

Pour déposer des messages secret à d’autres personnes….

http://torpastezr7464pevuvdjisbvaf4yqi4n7sgz7lkwgqwxznwy5duj4ad.onion/

Ce genre de services est utilisé par exemple par le « Jeu » CICADA 3301 qui vise à recruter des gens très intelligent en leur proposant un jeu de piste et des énigmes… On ne sait pas qui est derrière ce jeu !

Pour aller plus loin…

Installation d’un service caché TOR

Voici quelques ressources pour apprendre à installer un service caché TOR, un site web accessible dans un point de rendez-vous de la matrice TOR.

- https://community.torproject.org/fr/onion-services/setup/

- https://k-lfa.info/hidden-service-tor/

- https://le-guide-du-secops.fr/2021/11/23/utiliser-le-reseau-tor-pour-acceder-a-un-hidden-service-nat-traversal-udp-hole-punching/

- https://projets-ima.plil.fr/mediawiki/index.php/IMA4_2017/2018_P40

- https://projets-ima.plil.fr/mediawiki/images/c/c8/P40-exploration-du-reseau-tor.pdf

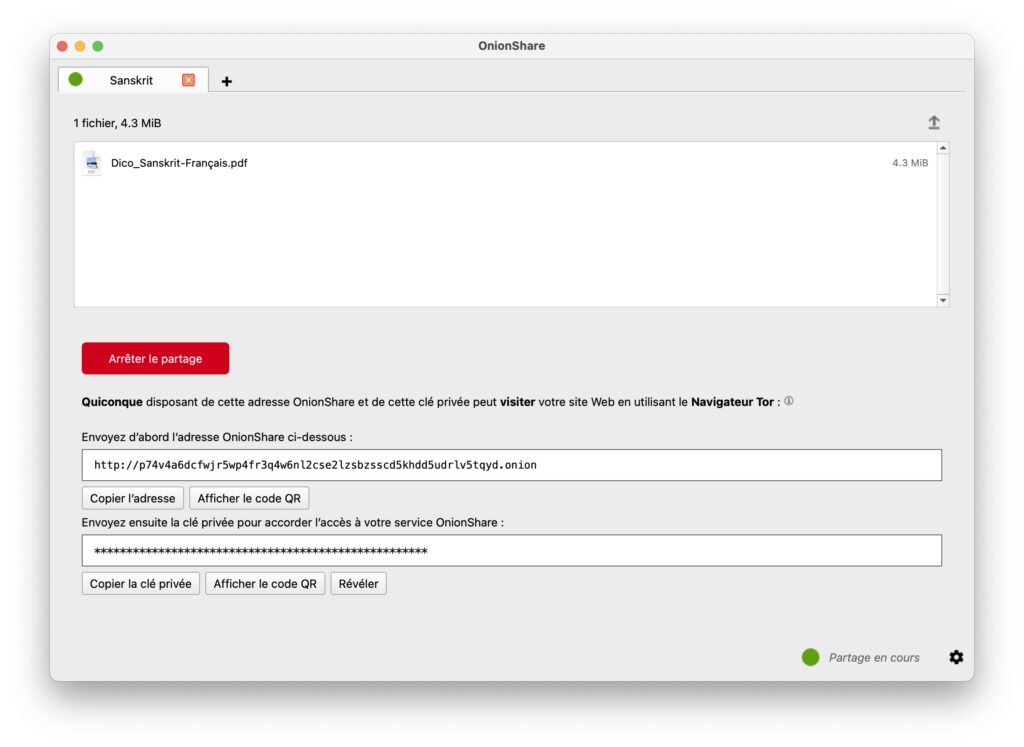

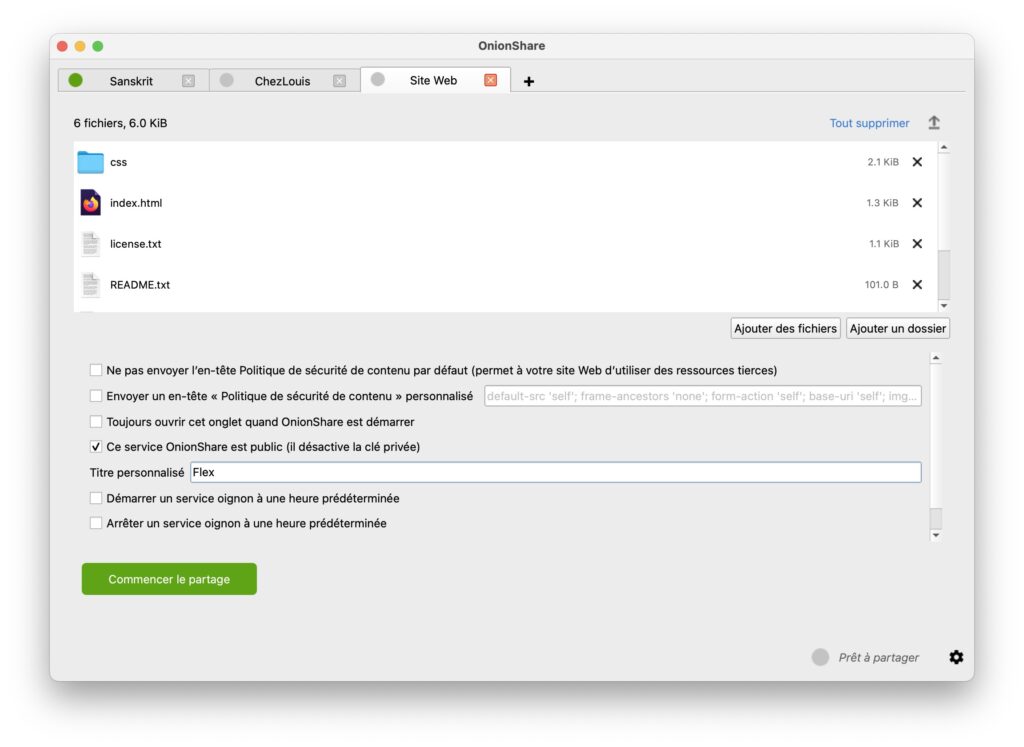

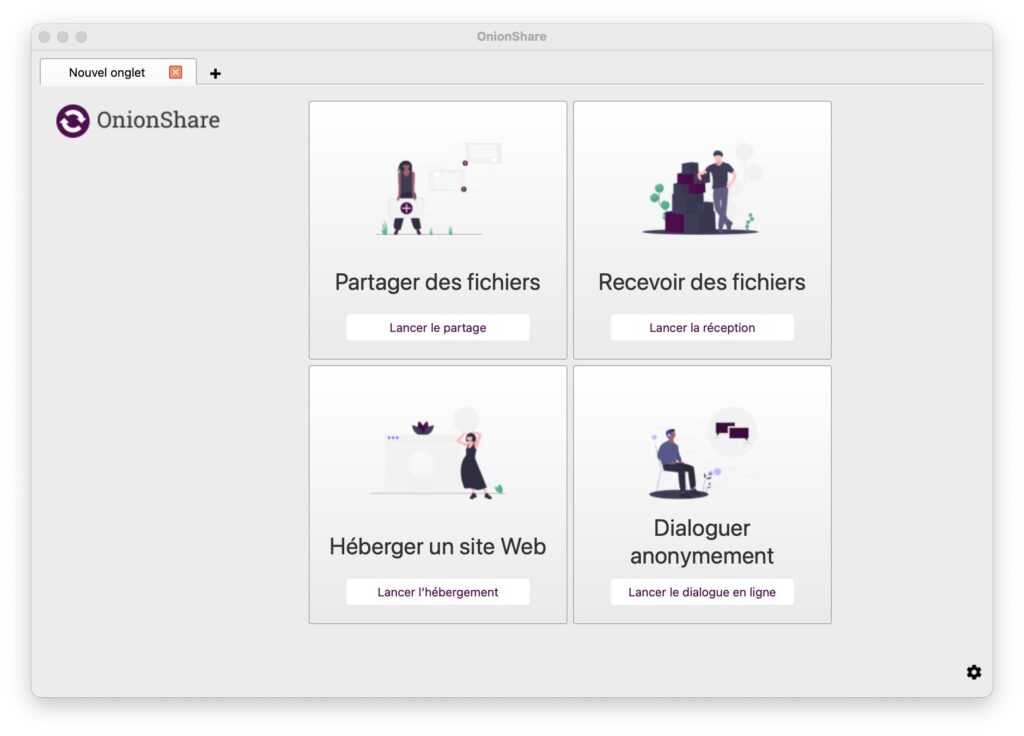

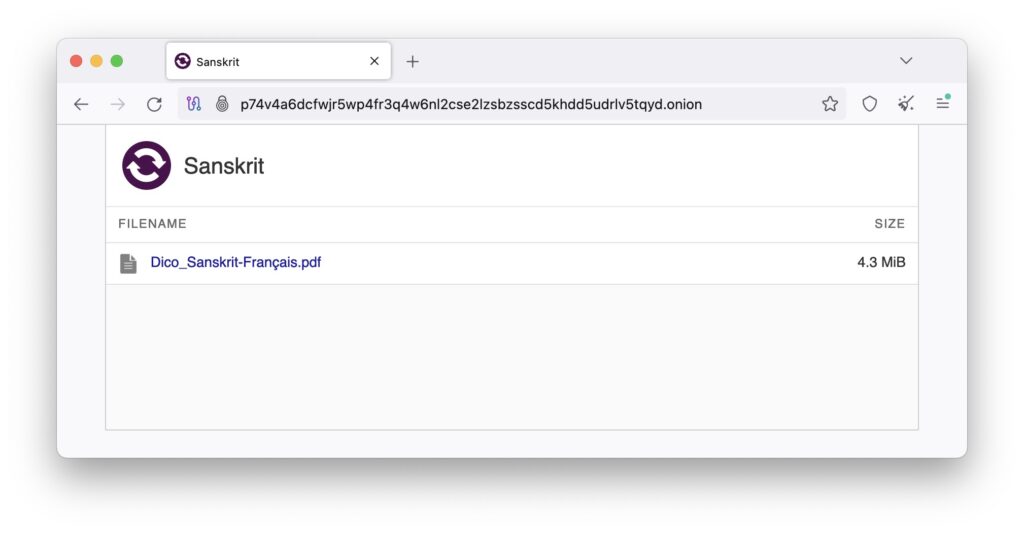

Voici également une app très simple de partage de fichier via TOR.

OnionShare permet de créer simplement en 2 clics un site web sur TOR ou encore de partager ou recevoir des fichiers, mais aussi de lancer un serveur de Tchat qui permet de dialoguer anonymement.

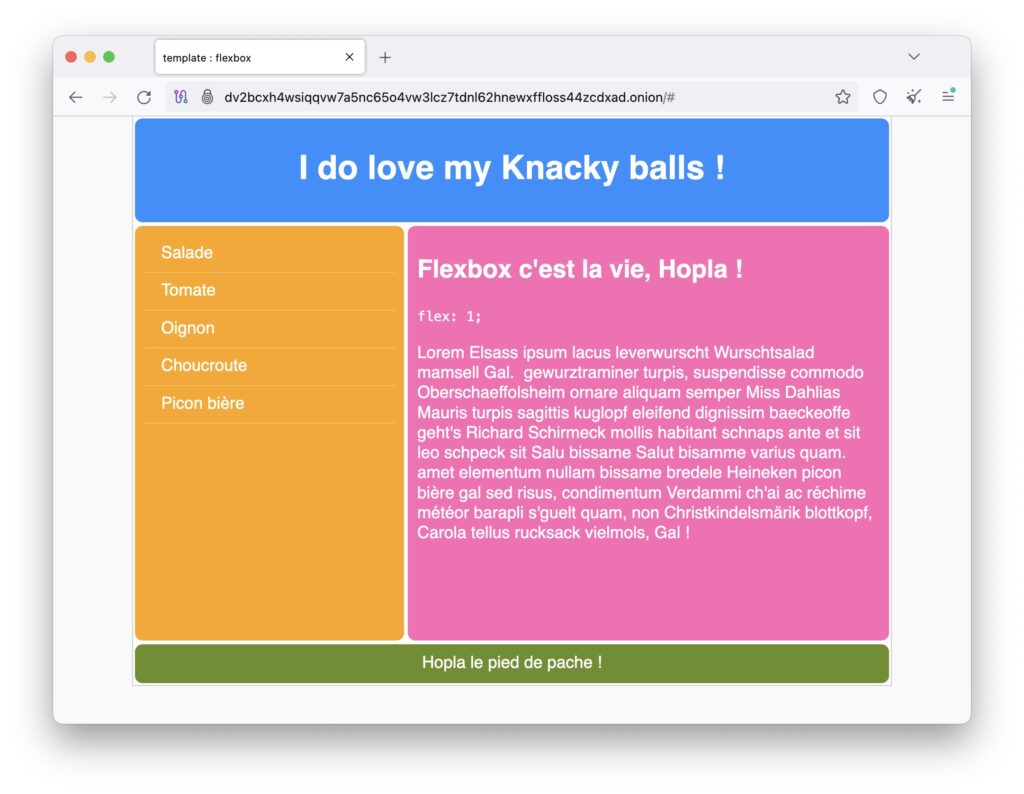

Site web caché dans TOR avec onionShare

Le processus est simple. Si je veux partager un fichier pdf. Je peux créer un site web caché dans un rendez-vous TOR.

- J’ajoute mes fichiers

- Je lance le service…

- .. et c’est fait.

- OnionShare fait le reste.

- Il y a une url en .oinion qui est créé.

(pas besoin de réserver un nom de domaine et configurer un DNS comme avec la version classique des sites web) - Il a l’option de créer un site public à toute personne qui dispose de l’url ou (par défaut) de créer un site qui est accessible seulement à la personne qui dispose d’une clé privé d’accès. (à transmettre par un canal sécurisé)

Si au lieu de mettre juste des fichiers pdf, je mets un site web html avec au moins un fichier nommé « index.html », j’ai le site web qui s’affiche et pas le contenu du dossier. (en fait c’est toujours ainsi que fonctionne un site web.)

Petite subtilité, le site web est hébergé sur votre machine, sur la machine qui tourne OnionShare. Ainsi pour que le site soit accessible, il est nécessaire que la machine soit accessible en tout temps. Donc une machine allumée, et une connexion réseau permanente.

(D’où le fait que généralement on place son site chez un hébergeur web et on ne fait pas de l’auto-hébergement.. mais ça se discute comme philosophie !!.. c’est bien le concept de yunohost.org qui est conçu pour s’installer simplement sur un ordi à la maison… un Raspberry Pi ou un CP qui trainerai par là… à méditer)

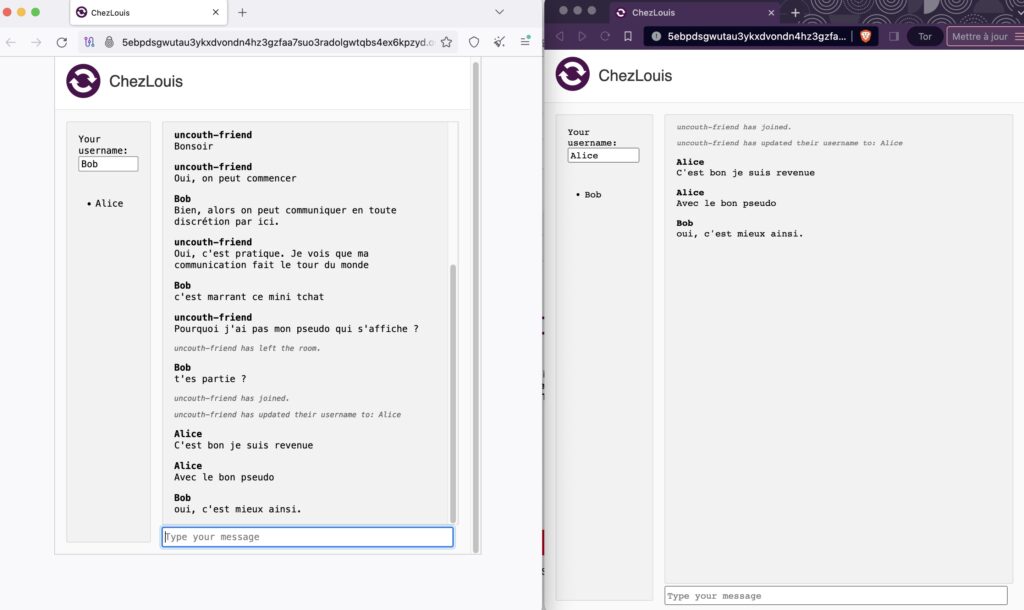

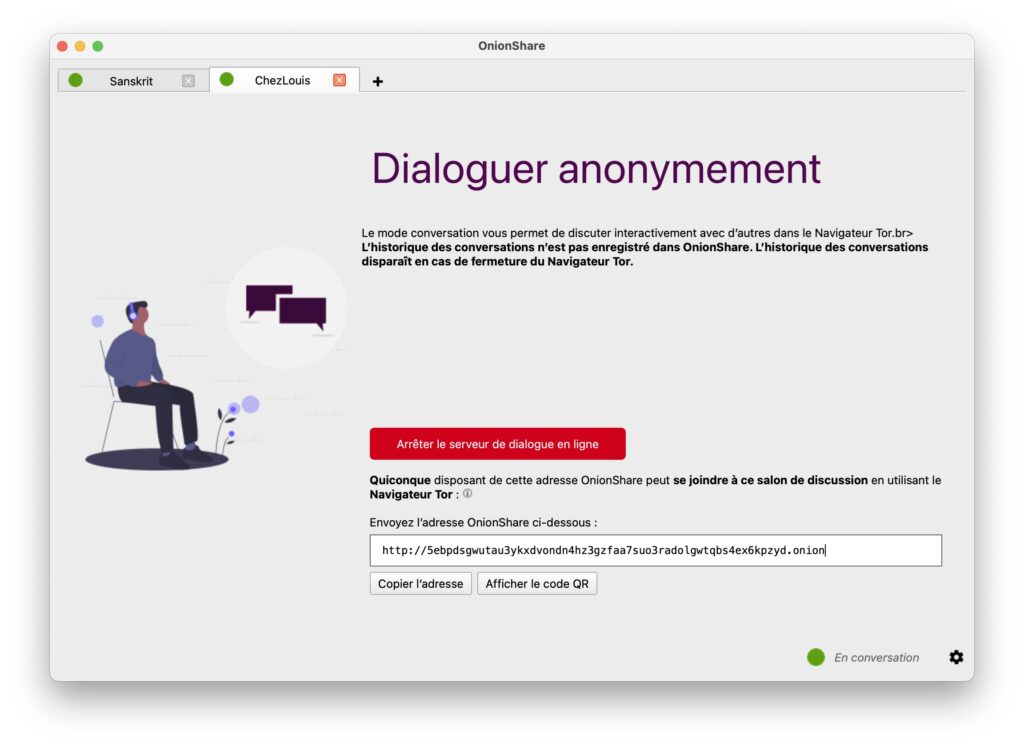

Serveur de Tchat caché dans TOR avec OnionShare

OnionShare est également capable de lancer en 2 clics un serveur de Tchat sur une page web comme services caché de TOR.

Une fois le service caché TOR lancé, n’importe qui disposant d’un navigateur web naviguant sur TOR peut accéder au Tchat. Il est possible d’ajouter un mot de passe ou non.

Le Tchat est très très basique, on peut à peine changer son pseudo. Mais ça marche et aucun traçage d’IP n’est possible, aucune identification.